Eine neu entdeckte Sicherheitslücke im Exim-Mailserver bedroht nach aktuellen Berichten mehr als 1,5 Millionen Server weltweit. Die gute Nachricht: Es gibt bereits einen Patch.

Exim ist ein frei verfügbarer Mail Transfer Agent (MTA), der auf vielen Servern mit Unix oder Unix-Derivaten betrieben wird. Exim wurde 1995 für die University of Cambridge entwickelt und befindet sich heute weltweit im Einsatz.

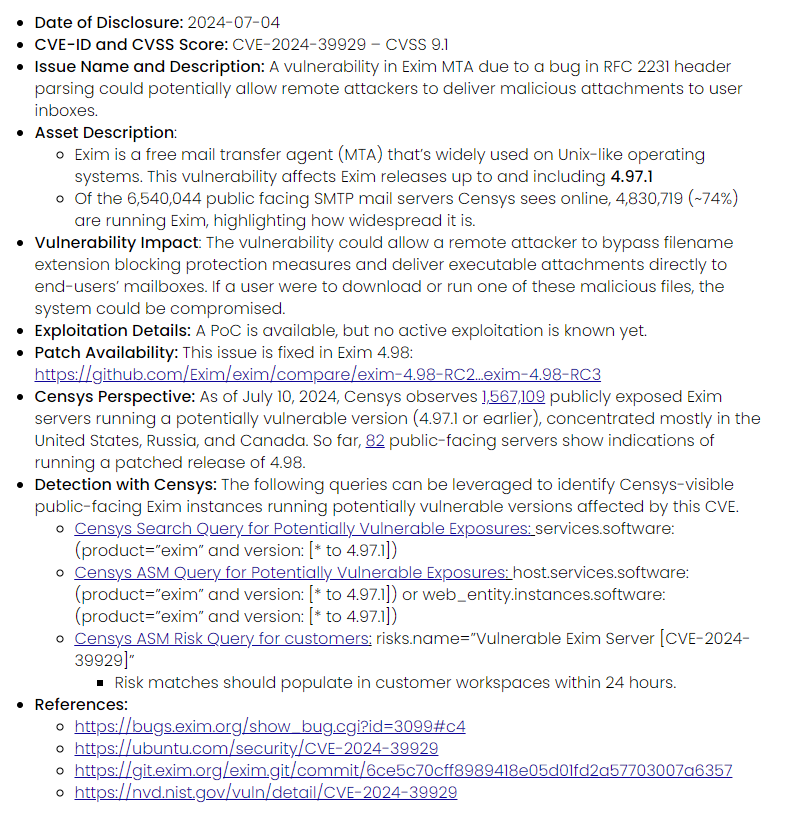

Aufgrund der großen Verbreitung von Exim ist die jetzt gefundene Sicherheitslücke mit der Kennzeichnung CVE-2024-39929 von besonderer Bedeutung. Sie wurde mit einem Schweregrad von 9,1 auf der bis 10 reichenden Skala eingestuft. Betroffen sind alle Exim-Versionen bis einschließlich der Version 4.97.1.

Ihr Security- und Wartungsspezialist im DataCenter

Fehler bei der Verarbeitung von Headern kann ausgenutzt werden

Die Sicherheitslücke besteht aufgrund eines Fehlers bei der Verarbeitung von Multiline-Headern durch Exim, wie sie in RFC 2231 definiert ist. Durch die Sicherheitslücke könnten Angreifer die Schutzmaßnahmen zum Blockieren von Dateinamenerweiterungen umgehen und auf diese Weise ausführbare Anhänge in die Postfächer senden. Das Herunterladen oder Ausführen solcher Anhänge kann das betreffende System des Nutzers kompromittieren. Heiko Schlittermann, Mitglied des Exim-Projektteams, bestätigte die Schwere der Sicherheitslücke.

Betroffen sind mehr als 1,5 Millionen Mailserver weltweit. Alleine in Deutschland liegt die Zahl bei etwa 60.000. Von den weltweit etwa 6,5 Millionen öffentlich zugänglichen SMPT-Servern laufen etwa 74 Prozent mit Exim.

Noch keine Exploits bekannt

Es gibt aber auch gute Nachrichten: Bisher sind keine Exploits der Sicherheitslücke bekannt. Allerdings scheint es aufgrund der Einfachheit, mit der die Sicherheitslücke ausgenutzt werden kann, und der großen Anzahl der potentiell betroffenen Server nur eine Frage der Zeit zu sein, bis es zu Angriffen kommen wird.

Obwohl es für einen erfolgreichen Exploit notwendig ist, dass ein Nutzer auf einen Malware-Anhang klickt, ist das Risiko zum Beispiel aufgrund von Social Engineering-Taktiken hoch, die von Angreifern genutzt werden, um Nutzer zum Öffnen eines Mailanhangs zu bewegen.

Was können Betroffene unternehmen?

Release Candidate 3 der Version 4.98 von Exim enthält einen Fix für die Sicherheitslücke CVE-2024-39929. Es wird empfohlen, Exim-Mailserver so schnell wie möglich auf die neueste Version upzudaten, um das Risiko von Exploits zu senken. Dazu muss der entsprechende Patch heruntergeladen und installiert werden.

Vor dem Update des Systems auf die neue Version muss zwingend ein vollständiges Backup des Servers durchgeführt werden.

Ihr Wartungsspezialist für alle großen Hardware Hersteller

Weitere Artikel

#16 KI und Tech To Go – Der Praxis-Pitch

Im Fokus: Wie funktionieren Bilder KIs genau - außerdem Llama 4, updates von OpenAI und Midjourney Meta's Llama

#15 KI und Tech To Go – Der Praxis-Pitch

KI im Einsatz: Von Textgenerierung bis Deep Research – Unsere Erfahrungen mit den Top-Tools Heute im Fokus: Praxistipps

Microsoft stoppt Rechenzentrum-Projekte von 2 Gigawatt – Überbewertung am Markt?

Die jüngste Entscheidung Microsofts, geplante Datacenter-Projekte mit einer Kapazität von bis zu 2 Gigawatt (GW) in den USA und

Zum Inhalt springen

Zum Inhalt springen